Cách bóc gỡ các tệp tin chứa mã độc theo hướng dẫn của Cục an toang thông tin

Vừa qua, Cục An toàn thông tin phát lệnh điều phối, yêu cầu các cơ quan, tổ chức, doanh nghiệp gấp rút rà quét, bóc gỡ các tệp tin mã độc của chiến dịch tấn công có chủ đích (APT) quy mô lớn đang diễn ra trên không gian mạng Việt Nam.

- Microsoft khuyến cáo về lỗ hổng nghiêm trọng trên hệ điều hành Windows

- Mã độc tống tiền ngày càng manh động đe doạ đến kinh tế toàn cầu

- Doanh nghiệp chưa bao giờ an toàn khi mã độc tống tiền vẫn đang hoành hành

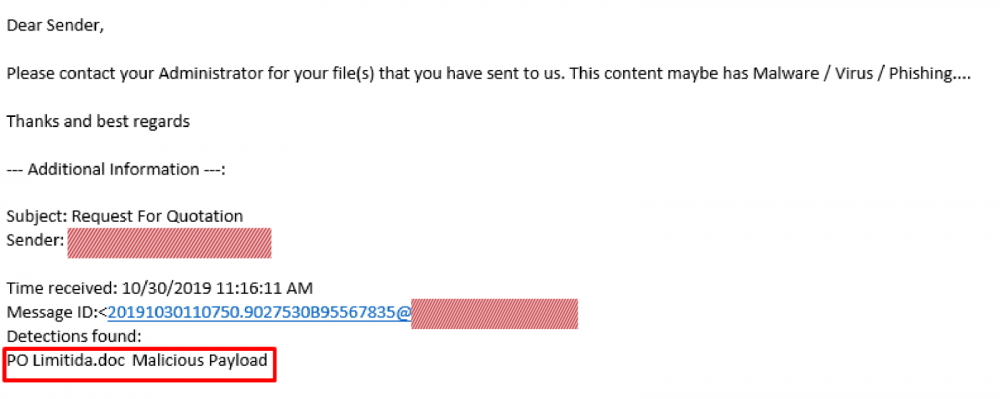

Đã có hơn 400.000 địa chỉ IP bị lây nhiễm với hơn 16 biến thể của mã độc trong chiến dịch tấn công này. Mã độc chủ yếu được lây nhiễm qua đường email, đánh lừa người dùng nhấn vào file word (.doc) đính kèm.

Ngoài việc đánh cắp thông tin, tin tặc còn có thể lợi dụng máy của người dùng để tấn công các máy tính khác, huy động thành một mạng máy tính để tấn công DDoS vào các hệ thống lớn. Các mã độc này cũng có thể nằm vùng, gián điệp để thực hiện tấn công leo thang các hệ thống thông tin trọng yếu.

Mẫu Email chứa loại mã độc

Với mức độ đặc biệt nguy hiểm của các mã độc được nhóm tin tặc sử dụng trong chiến dịch tấn công APT quy mô lớn lần này, các cơ quan, tổ chức, doanh nghiệp cần thực hiện gấp các biện pháp theo dõi, giám sát những kết nối đến máy chủ điều khiển mã độc.

Người dùng phải luôn tỉnh táo và tự học cách bảo vệ mình trước cuộc tấn công mạng quy mô lớn này. Đối với những cá nhân, tổ chức tại Việt Nam đang sử dụng hệ điều hành Windows.

Cụ thể, các cơ quan, tổ chức, doanh nghiệp được yêu cầu phải giám sát nghiêm ngặt, ngăn chặn kết nối đến các máy chủ điều khiển mã độc APT theo danh sách được Cục An toàn thông tin tổng hợp:

|

Danh sách các tên miền/IP máy chủ điều khiển mã độc (Nguồn: Cục An toàn thông tin) |

Nhấn mạnh mức độ đặc biệt nguy hiểm của các mã độc được nhóm tin tặc sử dụng trong chiến dịch tấn công APT quy mô lớn lần này, Cục An toàn thông tin đề nghị lãnh đạo các cơ quan, tổ chức, doanh nghiệp nghiêm túc thực hiện lệnh điều phối. Thời hạn các đơn vị gửi báo cáo tình hình lây nhiễm và kết quả xử lý (nếu có) về Cục An toàn thông tin là trước ngày 5/11/2019.

“Để phòng tránh bị lây nhiễm mã độc tấn công có chủ đích APT đặc biệt nguy hiểm nêu trên, người dùng cần cẩn trọng khi mở các email, nhất là những emai “lạ”, tuyệt đối không mở các file đính kèm mail nghi ngờ có cài mã độc. Chúng tôi cũng khuyến nghị người dùng cần nhanh chóng vào trang web của Cục An toàn thông tin tại địa chỉ ais.gov.vn, vncert.vn để tải và chạy công cụ rà quét, diệt mã độc tấn công APT”. Các doanh nghiệp, tổ chức và người dùng có thể tải công cụ rà quét, diệt các mã độc của chiến dịch APT theo đường dẫn

http://remove-apt.vnpt.vn/download/tools/incident-response-v1.0.exe

Hoặc có thể làm theo các bước hướng dẫn để tăng tính bảo mật cho hệ thống của mình.

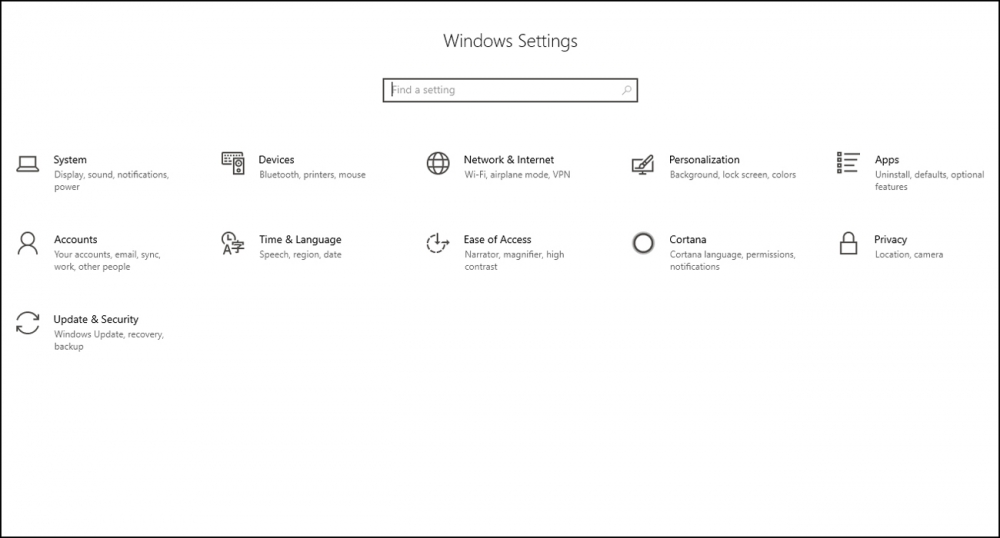

Bước 1: Truy cập vào máy tính, Click vào biểu tượng Start.

Bước 2: Nhập “Setting” vào ô tìm kiếm → click Open.

Bước 3: Click vào Update & Security trong bảng Windows Setting.

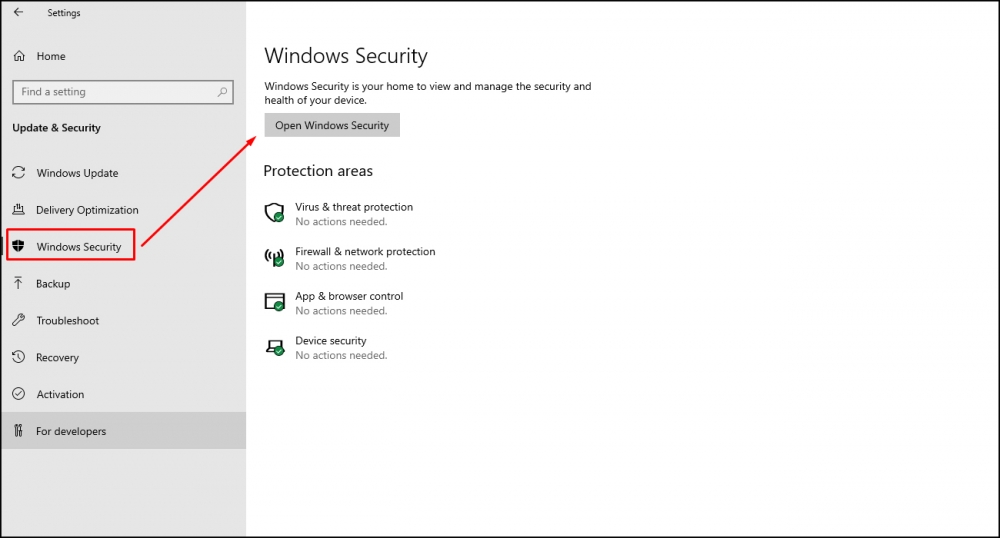

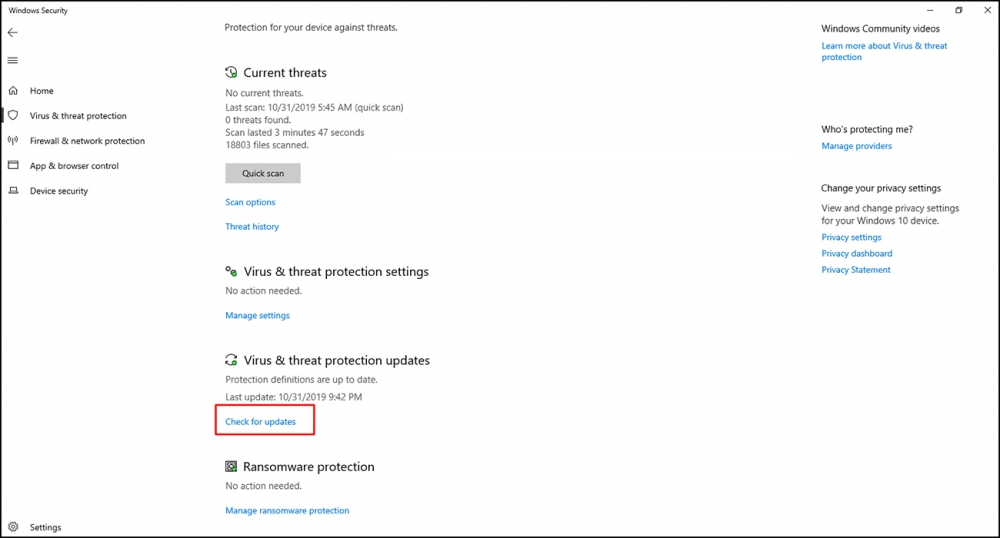

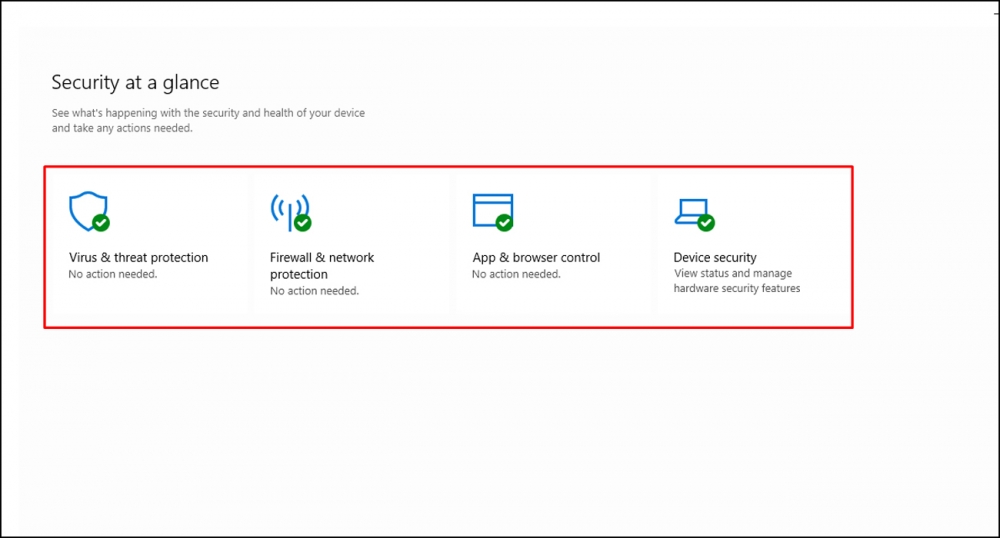

Bước 4: Click chọn Windows Security bên cột trái và chọn Open Windows Security. Trong Tab Home, click vào từng mục để bật tính năng bảo vệ của Windows Defender.

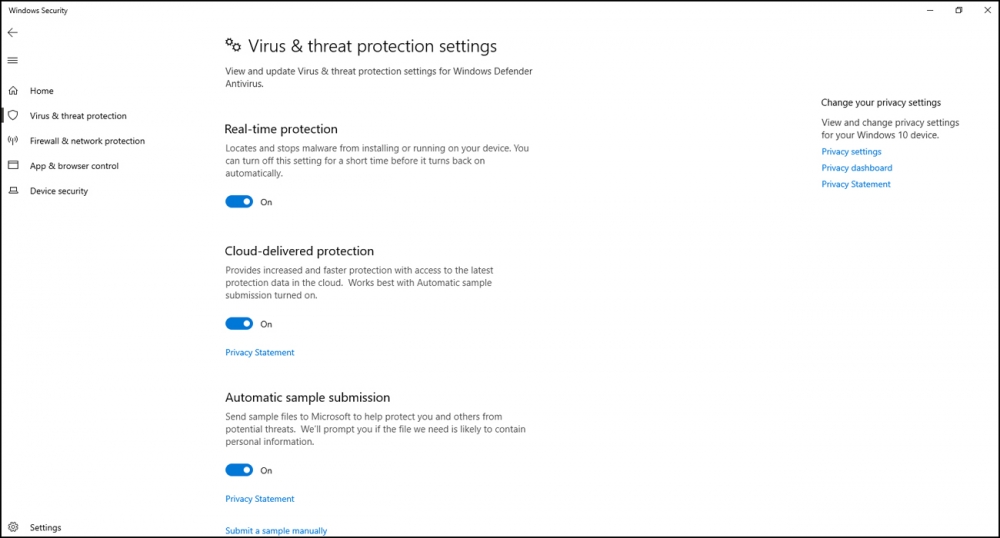

Bước 5: Chọn Virus & Threat Protection → Manage Settings → Enable tất cả cấu hình.

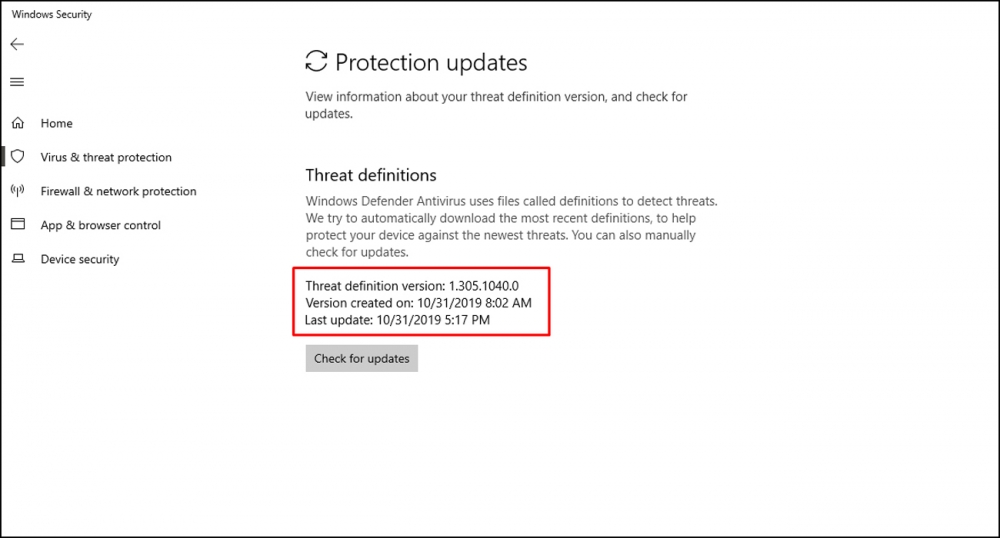

Bước 6: Tại cửa sổ Virus & threat Protection → chọn Check For Update → update lên bản mới nhất để cập nhật hệ thống cơ sở dữ liệu cung cấp các mẫu virus mới nhất từ hệ thống bảo mật của Microsoft.

Theo thông tin từ VNCERT, loại mã độc này có rất nhiều biến thể. Hãy theo dõi những thông tin mới nhất được cung cấp bởi các cơ quan an ninh mạng uy tín để kịp thời có các biện pháp đối phó với “đại dịch vi-rút” này.

Chúc bạn thành công!

Theo Tạp chí Điện tử

Tối thiểu 10 chữ Tiếng việt có dấu Không chứa liên kết

Gửi bình luận