Hé lộ lý do hacker Chunxong chọn Bkav làm mục tiêu tấn công

Sau động thái rao bán toàn bộ dữ liệu của BKAV trên diễn đàn Raidforums. Hacker Chunxong tiếp tục khiêu khích BKAV với tuyên bố sẽ livestream việc hack vào mạng nội bộ của Bkav. Cụ thể, tin tặc hẹn người xem ngày 18/8 sẽ "ra tay" và livestream vụ việc.

- Bkav đã xác nhận dữ liệu bị rò rỉ là do nhân viên cũ đã nghỉ việc

- BKAV: Virus máy tính gây thiệt hại 902 triệu USD ở Việt Nam trong năm 2019

- CEO BKAV bị phản ứng vì nói hàng nghìn CMND rò rỉ từ Pi Network

Cuộc chiến giữa Chunxong - Bkav tiếp tục căng thẳng

Cụ thể, sau những phản hồi của Bkav về việc mã nguồn của mình bị hacker giao bán. Tin tặc tiếp tục khiêu khích tập đoàn an ninh mạng hàng đầu Việt Nam, tuyên bố tung hình ảnh trực tiếp lên mạng khi vào mạng nội bộ của Bkav.

"Tôi sẽ truyền hình trực tiếp việc hack vào mạng nội bộ của Bkav, các bạn hãy cùng chờ xem", tài khoản "chunxong" viết trên diễn đàn R forums. Cụ thể, tin tặc hẹn người xem ngày 18/8 sẽ "ra tay" và livestream vụ việc.

Lý do chọn Bkav làm mục tiêu tấn công, người này cho rằng vì không có thiện cảm với công ty Bkav, thường nói quá so với khả năng và những gì làm được. Tài khoản "chunxong" cũng cho biết, mình sở hữu nhiều dữ liệu của Bkav sau khi tấn công vào mạng nội bộ của công ty. Những thông tin, mã nguồn tài khoản này rao bán chỉ là một phần trong những tài liệu mật thu thập được từ Bkav.

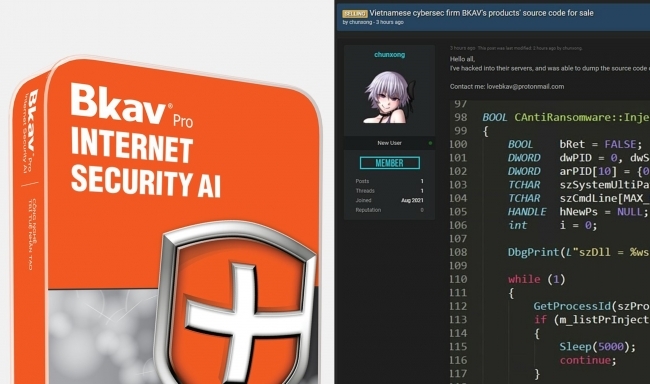

Hình ảnh một số đoạn code trong mã nguồn và giá bán

Theo đó, ngày 4/8, tài khoản hacker Chunxong rao bán trên một diễn đàn chuyên mua bán dữ liệu thông tin về mã nguồn các sản phẩm của Bkav. Trong bài rao, người này cho biết "đã xâm nhập vào máy chủ và kết xuất mã nguồn" các sản phẩm của hãng công nghệ Việt này. Đi kèm bài đăng là ảnh chụp màn hình một số đoạn code trong mã nguồn cùng các thư mục đang sở hữu như AntiAdware, AntiLeak, BkavAutoClean, Bkav GUI... và một số tài liệu nội bộ của Bkav, và tuyên bố muốn bán dữ liệu với giá 290.000USD (khoảng 6,6 tỷ đồng)

Người dùng có tên "chunxong" trên diễn đàn Raidforums khẳng định mình đã đột nhập được cơ sở dữ liệu của Bkav. Ảnh: Google.

Trong các phản hồi gần đây thông qua diễn đàn Whitehat, Bkav khẳng định việc rò rỉ dữ liệu là do nhân viên cũ thực hiện. Ngày 6/8, công ty cho biết "đây là mã nguồn cũ của một số module thành phần của phần mềm Bkav". Bên cạnh đó, "ngoài mã nguồn cũ, trong thời gian còn làm việc, nhân viên này đã thu thập thông tin đăng nhập mạng chat nội bộ, dùng nó để chụp ảnh các đoạn chat nội bộ gần đây", đại diện công ty nói.

Tuy nhiên, trong các phản hồi của mình, Chunxong khẳng định "chưa từng làm việc cho Bkav" và các dữ liệu người này có được hoàn toàn là "dữ liệu mới". Thậm chí, người này cho biết mình đang sống ở nước ngoài, và còn nhiều tài liệu khác của Bkav có thể tung ra.

"Tôi là người Việt Nam nhưng đang sống ở nước ngoài. Hiện tại, tôi không thể phỏng vấn bằng hình ảnh được, vì người ta sẽ tìm ra tôi ngay", Chunxong cho biết.

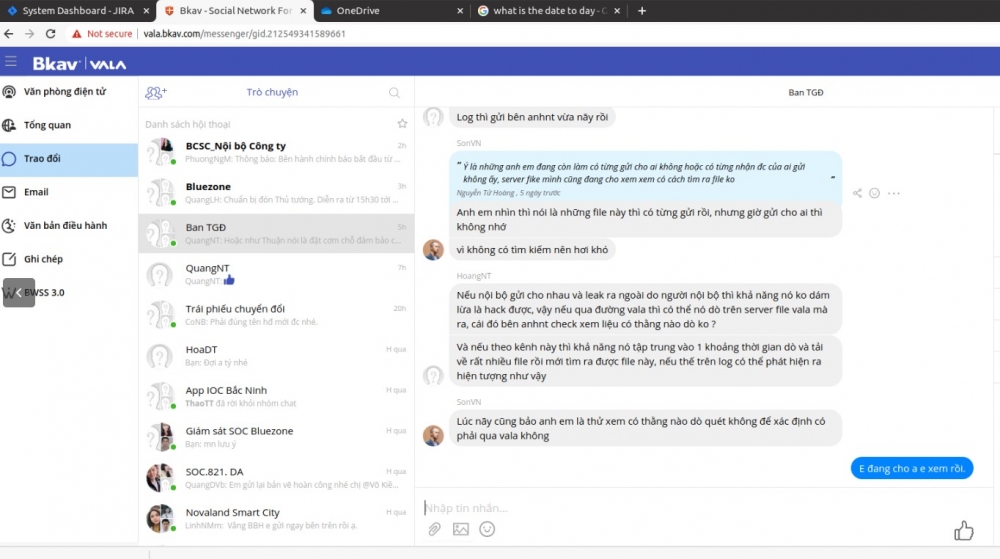

Thông tin hội thoại được cho là tin nhắn nội bộ Bkav

Để tăng tính thuyết phục, thành viên này đã đăng ảnh chụp màn hình đoạn hội thoại được cho là giữa ban Tổng giám đốc Bkav, thực hiện trên mạng xã hội nội bộ tên VALA của hãng.

Theo những hình ảnh được đăng tải, bên trong nhóm chat có tên "Ban TGĐ" có một số thành viên với tên gọi như "QuangNT", "SonVN" và "AnhNT". Nhiều người suy đoán rằng, những cái tên này lần lượt là ông Nguyễn Tử Quảng, CEO của BKAV, ông Vũ Ngọc Sơn, và ông Ngô Tuấn Anh là đại diện về an ninh mạng và bảo mật của công ty này.

Lộ tin nhắn nội bộ của Bkav. Ảnh: Google.

Trong đó, những người tham dự cuộc trò chuyện đang thảo luận về nguồn gốc số dữ liệu bị rao bán cũng như hướng xử lý. Đáng chú ý, nội dung cuộc trò chuyện cho thấy vẫn chưa thể truy vết từ đâu mà tin tặc có được số liệu đó, đồng thời việc đưa tin hacker là cựu nhân viên Bkav hay dữ liệu cũ là thông tin được soạn sẵn từ nội bộ nhóm để đối phó với vụ việc này, không phải kết quả từ một cuộc điều tra. Phần soạn thảo nội dung trả lời đăng trong nhóm trùng khớp với những gì phía Bkav trả lời truyền thông cũng như đăng trên diễn đàn WhiteHat chính thức của công ty.

Phản hồi về sự việc lộ tin nhắn nội bộ, thông qua fanpage WhiteHat (diễn đàn bảo mật do BKAV hậu thuẫn), BKAV cho biết những tin nhắn này bị lộ bởi nhân viên cũ của công ty.

"Vụ việc này vẫn do nhân viên cũ đã nói, ngoài mã nguồn cũ, trong thời gian còn làm việc, nhân viên này đã thu thập thông tin đăng nhập mạng chat nội bộ, dùng nó để chụp ảnh các đoạn chat nội bộ gần đây. Lộ lọt thông tin từ nhân viên cũ luôn là vấn đề của mọi tổ chức, các vụ việc tương tự cũng đã xảy ra trên thế giới. Điều này có thể xảy ra với mọi tổ chức và chúng ta luôn phải sẵn sàng với những vấn đề như vậy. Về phía người vi phạm, họ sẽ phải chịu trách nhiệm trước pháp luật", WhiteHat cho biết.

Hacker ra giá 580.000 USD cho người muốn độc quyền toàn bộ mã nguồn của BKAV

Để có thể giao dịch với "Chunxong", người mua sẽ phải thanh toán thông qua đồng tiền điện tử XMR hay Monero.

"Nếu bạn muốn mua bất cứ dữ liệu nào, hãy gửi đúng số coin XMR vào địa chỉ ví của tôi. Sau khi nhận được, tôi sẽ lập tức gửi mã nguồn và hướng dẫn cho người gửi. Bởi vì có rất nhiều người chỉ tò mò về giá bán của những dữ liệu này, do đó tôi sẽ không giao dịch cho đến khi nhận được XMR", hacker "Chunxong" cho biết trong một thông báo trên diễn đàn R*forums vào ngày 11/8.

Bên cạnh đó, người này cũng nói thêm rằng những ai muốn sở hữu độc quyền dữ liệu của BKAV sẽ phải chi trả số tiền gấp đôi so với mức "báo giá" trước đó, tương đương số tiền 580.000 USD cho toàn bộ dữ liệu mà hacker này đang nắm giữ.

Như vậy, để có thể giao dịch với "Chunxong", người mua sẽ phải thanh toán thông qua đồng tiền điện tử XMR hay Monero. Theo Coindesk, XMR hay Monero là một loại tiền điện tử tập trung vào quyền riêng tư, được tạo ra vào năm 2014.

Tiền điện tử Monero. Ảnh: Google.

Có thể thấy, những dữ liệu do Chunxong công bố hiện thu hút sự quan tâm của rất nhiều người trong giới công nghệ cả trong nước và quốc tế. Bkav được xem là một trong những công ty an ninh mạng hàng đầu tại Việt Nam, với nhiều sản phẩm diệt virus, giải pháp bảo mật hệ thống và thực hiện nhiều dự án mạng trong nước.

XMP hay Monero là một trong những loại tiền điện tử rất được giới tin tặc ưa chuộng bởi tính ẩn danh của chúng. Theo đó, khi giao dịch bằng Monero, thông tin của người gửi, người nhận và cả số lượng trao đổi đều sẽ được giấu kín.

Theo thông tin trên trang AnalyticsIndiaMag, đồng tiền này thường được sử dụng để giao dịch các mặt hàng bất hợp pháp trên dark web. Tính ẩn danh của Monero giúp cho giới tin tặc có thể dễ dàng trốn tránh và thoát khỏi những nỗ lực theo dõi từ các cơ quan thực thi pháp luật.

Theo tìm hiểu, đồng Monero cho phép tất cả các giao dịch diễn ra một cách riêng tư và ẩn danh khiến không thể lần ra các dấu vết giao dịch. Đồng Monero cũng được thiết kế để giấu thông tin người gửi, người nhận thông qua việc sử dụng các mật mã tiên tiến. Bởi vậy, đồng tiền ảo này thường được giới hacker sử dụng.

Ngoài ra, tiền ảo có thể được chuyển qua lại giữa các quốc gia với nhau chỉ trong vài tích tắc. Đáng lưu ý, các giao dịch tiền ảo chưa được kiểm soát. Điều này giúp tội phạm có thể tự do thực hiện giao dịch mà không sợ bị giám sát, theo dõi.

Theo Tạp chí Điện tử / nguồn Danviet

Tối thiểu 10 chữ Tiếng việt có dấu Không chứa liên kết

Gửi bình luận