Phát hiện lỗ hổng nghiêm trọng trong ASF của Microchip

Một lỗ hổng bảo mật nghiêm trọng vừa được phát hiện trong Microchip Advanced Software Framework (ASF) của Microchip, có thể cho phép tin tặc thực thi mã từ xa trên các thiết bị IoT.

- Bộ thu phát LAN887x Ethernet PHY đột phá từ Microchip cho mạng tốc độ cao

- 5G Mobiphone - mở tương lai

- AIS cảnh báo lỗ hỏng bảo mật nghiêm trọng trong sản phẩm Microsoft

Ảnh minh họa

Vừa qua, Trung tâm điều phối CERT (CERT/CC) thuộc Đại học Carnegie Mellon, Hoa Kỳ cho biết lỗ hổng bảo mật có định danh CVE-2024-7490 (điểm CVSS là 9,5), liên quan đến vấn đề stack-based overflow trong quá trình triển khai máy chủ tinydhcp của Microchip Advanced Software Framework (ASF), bắt nguồn từ việc xác thực không đầy đủ dữ liệu đầu vào.

Lỗ hổng được phát hiện bởi Andrue Coombes của Amazon Element55 Trung tâm điều phối CERT (CERT/CC), Đại học Carnegie Mellon. Các chuyên gia khuyến cáo người dùng và doanh nghiệp sử dụng các thiết bị IoT cần cảnh giác và cập nhật phần mềm thường xuyên để đảm bảo an toàn.

Thông báo cho biết, Lỗ hổng này, được đánh dấu là CVE-2024-7490, tồn tại trong máy chủ tinydhcp của ASF. Theo các chuyên gia thuộc Đại học Carnegie Mellon, lỗi nằm ở việc kiểm tra đầu vào không đầy đủ, tạo điều kiện cho việc tràn bộ nhớ đệm dựa trên ngăn xếp.

"Tất cả các ví dụ công khai của mã nguồn ASF đều chứa lỗ hổng này. Kẻ tấn công có thể tạo một yêu cầu DHCP đặc biệt để gây ra tràn bộ nhớ đệm, từ đó thực thi mã từ xa", Trung tâm Điều phối CERT cảnh báo.

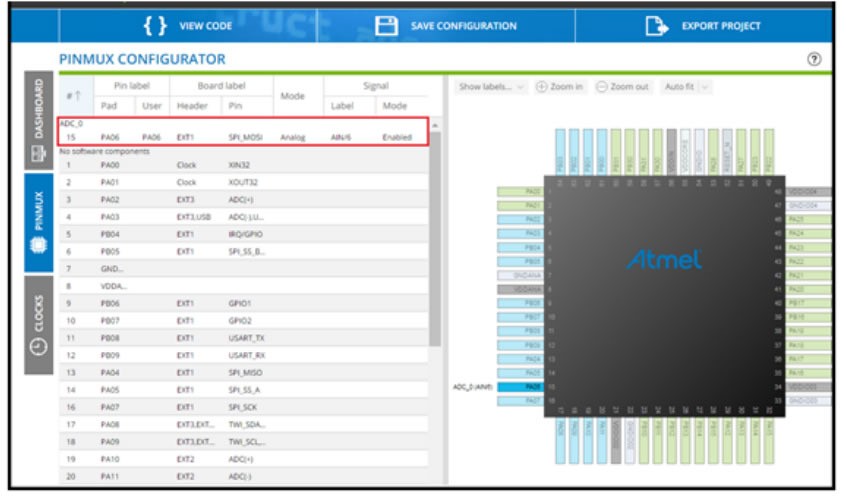

ATMEL START - PIN MUX trên ASF. Ảnh chụp màn hình

Thông báo cảnh báo, ASF không còn được nhà cung cấp hỗ trợ. Do lỗ hổng nằm trong mã liên quan đến IoT, các chuyên gia dự đoán nó có thể xuất hiện ở nhiều nơi trong thực tế.

Lỗ hổng ảnh hưởng đến ASF phiên bản 3.52.0.2574 và tất cả các phiên bản trước đó. Nhiều bản phân nhánh của phần mềm tinydhcp trên GitHub cũng có khả năng bị ảnh hưởng.

Theo CERT/CC, hiện không có bản vá hoặc biện pháp giảm thiểu nào để giải quyết CVE-2024-7490, ngoại trừ việc thay thế dịch vụ tinydhcp bằng một dịch vụ khác không gặp vấn đề tương tự.

MediaTek đã phát hành bản vá cho lỗ hổng bảo mật này cho chipset MediaTek Wi-Fi (CVE-2024-20017, điểm CVSS là 9,8) vào tháng 3/2024, tuy nhiên, khả năng khai thác cũng đã tăng lên do mã khai thác (PoC) cho lỗ hổng đã được công khai vào ngày 30/8/2024.

Theo tạp chí Điện tử và Ứng dụng