Microsoft công bố chi tiết lỗ hổng ảnh hưởng đến Apple iOS, iPadOS, thiết bị macOS

Thời gian vừa qua, Microsoft đã làm sáng tỏ lỗ hổng bảo mật hiện đã được vá ảnh hưởng đến hệ điều hành của Apple, nếu lỗ hổng bị các hacker khai thác thành công, có thể tấn vào đặc quyền của thiết bị và triển khai phần mềm độc hại.

- Apple bất ngờ cập nhật bản iOS 14.6 sau thời gian ngắn công bố nền tảng gây tranh cãi

- Apple 'trình làng' iOS 15 - Nền tảng buộc các nhà phát triển 'chơi theo luật riêng'

- Apple phải trả hàng triệu USD cho nhân viên trong thời gian chờ kiểm tra bảo bảo mật

Theo Jonathan Bar Or của Nhóm nghiên cứu Microsoft 365 Defender cho biết trong một bài viết: "Kẻ tấn công có thể lợi dụng lỗ hổng này để đạt được các đặc quyền cao hơn trên thiết bị bị xâm nhập và thực hiện các lệnh độc hại", Lỗ hổng bảo mật này có mã định danh CVE-2022-26706 (điểm CVSS: 5.5), ảnh hưởng đến iOS, iPadOS, macOS, tvOS và watchOS và đã được Apple sửa vào tháng 5 năm 2022.

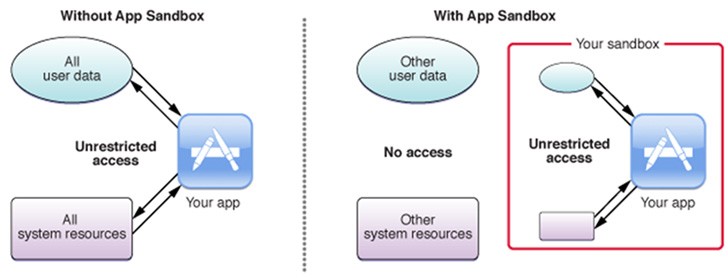

Nhà sản xuất iPhone cho rằng gọi đây là một vấn đề về truy cập ảnh hưởng đến thành phần khởi chạy (LaunchServices), nó có thể phá vỡ quy trình bảo vệ của hệ thống Sanbox trên OS, đây là kỹ thuật giúp cô lập các phần mềm độc hại xâm nhập vào nền tảng hệ thống điện thoại để hạn chế hỏng hệ thống máy hoặc rò rỉ các thông tin cá nhân.

Mặc dù App Sandbox của Apple được thiết kế để quản lý chặt chẽ quyền truy cập của ứng dụng bên thứ ba vào tài nguyên hệ thống và dữ liệu người dùng, nhưng lỗ hổng bảo mật khiến nó có thể vượt qua những hạn chế này và xâm nhập máy.

"Chức năng chính của Sandbox là ngăn chặn thiệt hại cho hệ thống và dữ liệu của người dùng nếu người dùng thực thi một ứng dụng bị xâm phạm", Apple giải thích trong tài liệu của mình.

"Mặc dù Sandbox không ngăn chặn được các cuộc tấn công chống lại ứng dụng của người dùng, nhưng nó làm giảm tác hại mà một cuộc tấn công thành công có thể gây ra bằng cách hạn chế cho các ứng dụng của bạn chạy ở mức độ bảo mật an toàn tối thiểu, đảm bảo thiết bị có thể hoạt động bình thường.

Với những thông tin trên, Microsoft cho biết họ đã phát hiện ra lỗ hổng này trong khi cố gắng tìm hiểu quy trình xử lý của Sanbox để làm thế nào nó có thể có thể chấp nhận và thực hiện các lệnh nhất định trên macOS bằng cách tạo ra một macro Microsoft Office được chế tạo đặc biệt.

Cụ thể, bằng chứng khái niệm (PoC) được gã khổng lồ công nghệ nghĩ ra là một hình thức tiến hành thử nghiệm một phương pháp để chứng minh tính khả thi của nó bằng việc sử dụng Launch Services như một phương tiện để chạy một lệnh mở - một tiện ích được sử dụng để mở tệp và khởi chạy ứng dụng - trên nền tảng Python có chứa các hướng dẫn giả mạo.

Nhưng điều đáng chú ý là bất kỳ tệp nào bị ứng dụng Sandbox bỏ qua sẽ tự động được gắn thẻ với thuộc tính mở rộng "com.apple.quarantine" để kích hoạt lời nhắc yêu cầu sự đồng ý của người dùng rõ ràng trước khi thực thi.

Tuy nhiên, ràng buộc này có thể được loại bỏ bằng cách sử dụng tùy chọn -stdin cho lệnh mở được liên kết với tệp khai thác Python.

Tuy nhiên, việc này có thể được loại bỏ bằng cách sử dụng tùy chọn -stdin cho lệnh mở được liên kết với tệp khai thác Python.

"–Stdin đã vượt qua giới hạn thuộc tính mở rộng 'com.apple.quarantine', vì Python không có khả năng nhận biết nội dung đầu vào chuẩn bắt nguồn từ một tệp đã cách ly", Bar Or cho biết.

Theo Thehackernews

Tối thiểu 10 chữ Tiếng việt có dấu Không chứa liên kết

Gửi bình luận